基于mitmproxy的JSONP漏洞辅助挖掘工具

JSONP漏洞实在是个好东西,但在挖掘的过程中需要耗费大量的时间看Burp来寻找JSONP格式的返回包,因此我实现了基于mitmproxy的漏洞辅助挖掘工具。

这个工具是mitmproxy的一个扩展,启动方法为mitmdump -s ./a.py -q,关于mitmproxy

在启动之后会打开一个本地8080上的HTTP代理,将浏览器的代理设置为http://127.0.0.1:8080并信任证书就可以使用了。该工具在发现了JSONP的HTTP Response之后会将URL和内容显示在终端。

说实话这工具写的很简陋,其实还可以加上什么检测返回结果敏感信息以及去Referer重放的,但我想反正一个站也没几个JSONP页面,不值得。

写完之后想要用这个和Burp的spider配合实现一键挖漏,但发现Burp的Spider实在不够好用,没办法覆盖全,至少我在我挖出洞的那个站点上面测试都没有成功。

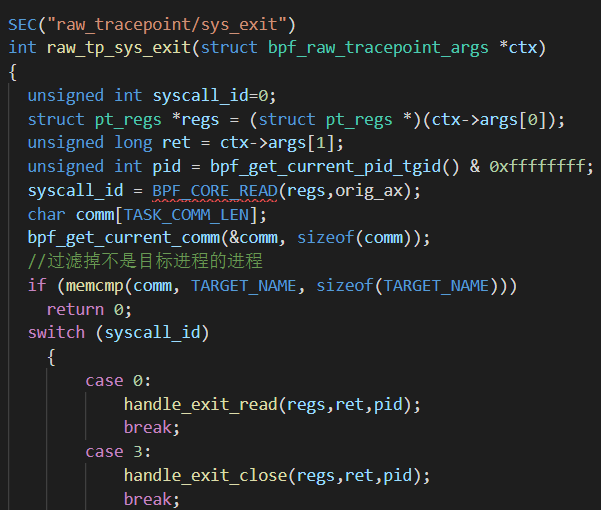

运行如图:

链接:https://github.com/TomAPU/Scripts/tree/master/JsonpProxy

这个工具是mitmproxy的一个扩展,启动方法为mitmdump -s ./a.py -q,关于mitmproxy

在启动之后会打开一个本地8080上的HTTP代理,将浏览器的代理设置为http://127.0.0.1:8080并信任证书就可以使用了。该工具在发现了JSONP的HTTP Response之后会将URL和内容显示在终端。

说实话这工具写的很简陋,其实还可以加上什么检测返回结果敏感信息以及去Referer重放的,但我想反正一个站也没几个JSONP页面,不值得。

写完之后想要用这个和Burp的spider配合实现一键挖漏,但发现Burp的Spider实在不够好用,没办法覆盖全,至少我在我挖出洞的那个站点上面测试都没有成功。

运行如图:

链接:https://github.com/TomAPU/Scripts/tree/master/JsonpProxy

评论

发表评论